英特尔发布CPU微码更新 修正CVE-2022-21151信息走漏缝隙

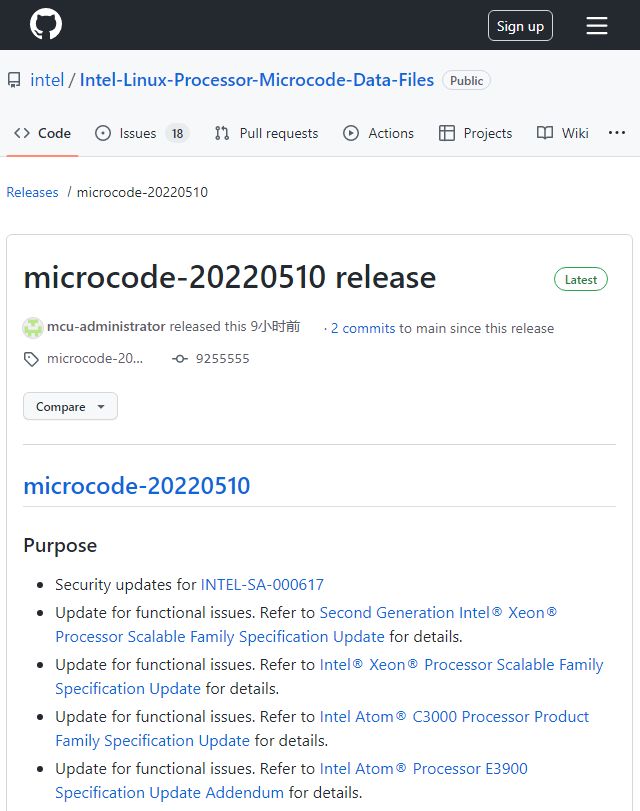

来源:极速直播nba体育直播吧 发布时间:2024-10-21 21:58:11在德克萨斯州举行的 Vision 2022 活动期间,英特尔也抽暇于本周二发布了新一批安全补丁。可知在本月的 16 条新公告,涵盖了影响其软硬件的 41 个缝隙,且其间 76% 都是由英特尔工程师发现的。不过本文要为我们介绍的,主要是INTEL-SA-000617 / CVE-2022-21151 。

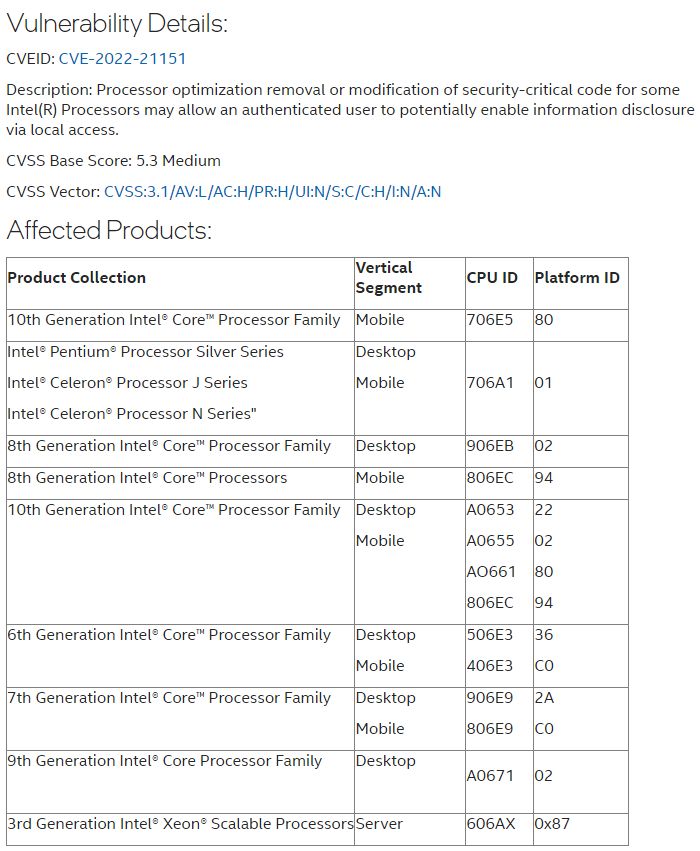

作为一个严峻程度为“中等”(5.3 / 10)的安全危险危险,其源于 IntelCPU的相关安全缺点,或导致经过本地拜访走漏信息。

幸亏的是,今天新发布的 CPU 微码更新,现已堵上了这个缝隙。官方解说称:优化删去或修正某些 Intel 处理器的安全要害代码,或答应经过身份验证的用户经过本地拜访走漏的信息。

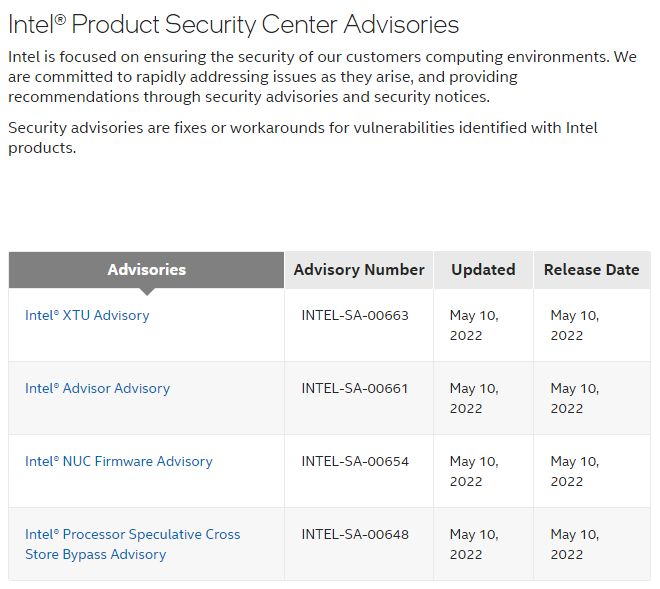

至于今天发布的其它安全公告,可移步至 英特尔 安全中心 检查。这中心还包含两个至强(Xeon)渠道的本地信息走漏补丁,且经过新固件、Boot Guard、英特尔 SGX 内核驱动程序的潜在拒绝服务等问题也得到了缓解。

还有一个影响处理器估测履行的跨存储绕过缝隙,可知针对某些 Intel CPU 的行为差异,或答应授权用户经过本地拜访潜在启用的信息走漏,但该问题的严峻等级比较低。

最终,英特尔主张经过潜在的小工具来启用 LFENCE 加载围栏,以留心另一个线程对同一同享内存地址的写入。

Views: